[WiFiルーター][AiProtection] AiProtectionはホームネットワークをどのように保護しますか?

お使いのルーターがAiProtection ProまたはAiProtection Classicをサポートポートしているかどうかは、当社ウェブサイトの各製品ページでご確認いただけます。

AiProtection ProとAiProtectio Classicの違いについては、ASUS Network Security – AiProtection and Router Security | ASUS Global(英語)をご覧ください。

トレンドマイクロ社のDPI(Deep Packet Inspection:侵入防御)エンジンによる3つのセキュリティを搭載したAiProtectionは、ご家庭でエンタープライズレベルのセキュリティを実現します。つまり、これらのセキュリティを搭載したASUSルーターは、最も安全なホームルーターと言えます。AiProtectionは、ホームネットワークのセキュリティと安全性を常に監視し、インターネットを安心してご利用いただくことができます。

まず、ルーターの設定をスキャンして危険なセキュリティホールを見つけ出し、その脆弱性を取り除くことで、AiProtectionはホームゲートウェイのセキュリティを保護します。次に、インターネットのアクティビティ中AiProtectionは、トレンドマイクロ社のWRS(Web reputation service:Webレピュテーションサービス)とDPIエンジンにより、危険なウェブサイトへの無意識のアクセスを防ぎ、セキュリティを保護します。最後に、AiProtectionは、マルウェア、悪意のあるウェブサイト、システムの脆弱性など、さまざまなサイバー脅威からの侵入を軽減します。さらに、ネットワーク上のデバイスが感染し、不審な動作を行った場合に警告が発せられます。

予防 - ルーターセキュリティチェック

脆弱なルーターパスワード、暗号化されていないWi-Fi、ブロックされていないリモートアクセスなど、多くの単純な問題がセキュリティを脅かす可能性があります。設定が間違っていたり不適切だと、悪意のあるハッカーがルーターの設定を変更したり、ファイアウォールをバイパスしたり、デバイスを操作したり、重要な個人情報を盗んだり、IPカメラをリモートで使用したりして、未知の脅威、内部的な脅威に晒される可能性があります。

基本的なセキュリティ機能をすべてチェックして有効にすることで、ルーターとホームネットワークに接続されているすべてのデバイスは外部からの干渉から保護されます。悪意のあるハッカーを寄せ付けず、データの安全性とプライバシーが十分にほごされているという安心感を得ることができます。

保護 - 悪質サイトブロッ

悪意のあるウェブサイトをブロックすることで、悪意のあるウェブサイト自体へのアクセスを防止し、コンピューターがトロイの木馬などのマルウェアに感染したり、知らないうちに悪用されたりすることを防ぎます。トレンドマイクロ社のWRSを使用したAiProtectionは、悪意のあるウェブサイト(URL)の特定を支援します。

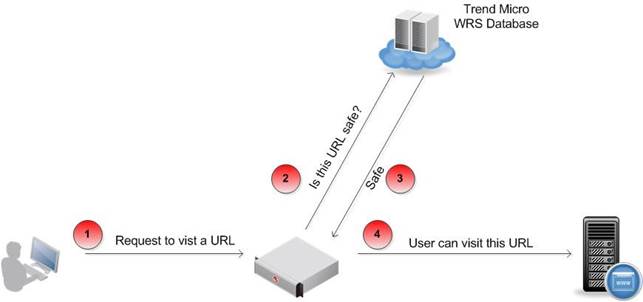

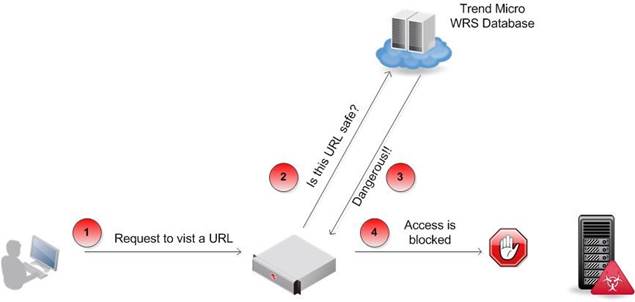

悪質サイトブロックのワークフロー

a. ユーザーが通常のウェブサイトを閲覧しようとした場合:

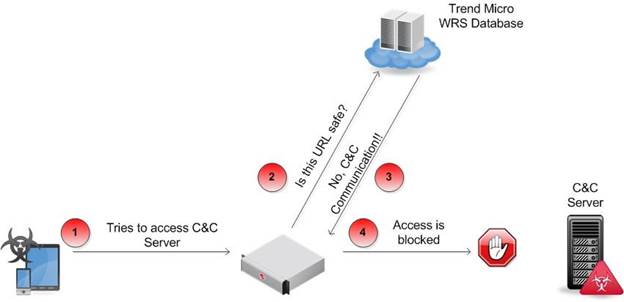

b. ユーザーが悪意のあるウェブサイトを閲覧しようとした場合:

悪質サイトブロックカテゴリー

- プロキシ回避

- 悪意のあるソフトウェア

- スパイウェア

- フィッシング(詐欺)

- スパム

- アドウェア

- ウイルス共犯 / マルウェア共犯(共謀)

- Cookie

- ダイヤラー

- ハッキング

- ジョークプログラム

- パスワードクラッキング

- リモートアクセス

- アドセンス用プログラム

- ベクター媒介

- 悪意のあるドメイン

WRS(Web reputation service:Webレピュテーションサービス)とは

Webレピュテーションはトレンドマイクロ社によって収集された膨大な不正URLのビッグデータを利用して、Webからの脅威の出所である不正URLへのアクセスをブロックする機能です。 また、複合型攻撃などによる端末感染後の不正プログラムのダウンロード元のURLへのアクセスからも防御することができます。

トレンドマイクロ社のWRSを使用したAiProtectionは、Webサイトの経過時間、過去のロケーション変化、マルウェアの動作分析によって検出された疑わしいアクティビティの兆候などの要因に基づいて、レピュテーションスコアを割り当てます。トレンドマイクロ社は、新しく生まれては消える、または目に見えないまま潜伏しようとする新しいタイプの犯罪攻撃に対応するために、Webレピュテーションの適用方法を進化させ続けています。

保護 - 脆弱性保護

IoE(Internet of Everything)対応デバイスのオンライン化が進む中、これらのデバイスのセキュリティ確保は次の大きなセキュリティ課題の1つとなっています。

- IoE対応デバイスに脆弱性が存在する可能性

IoE対応デバイスは通常、セキュリティ更新プログラムが適用されていないオープンソースパッケージの古いバージョンに基づいて構築されているため、これらのデバイスは悪用される可能性が高くなっています。 - IoE対応デバイスベンダーがデバイスにセキュリティ更新プログラムを適用することに消極的である可能性

脆弱なデバイスにセキュリティ更新プログラムを適用すると、互換性が失われ、デバイスが正しく機能しなくなる可能性があります。そのため、デバイスベンダーは十分なテストが実施され安全性か確認されるまで、デバイスのセキュリティ更新プログラムをリリースすることに消極的になる可能性があります。 - IoE対応デバイスベンダーがセキュリティ更新プログラムをリリースしない可能性

IoE対応デバイスベンダーは、セキュリティ更新プログラムのリリースについてあまり考慮していない、またはリリースしない可能性があります。 - レガシーOSやアプリケーションに対してセキュリティ更新プログラムの提供が終了した

例えば、Microsoft社は2014年4月にWindows® XPのサポートを終了しました。サポート終了後は新しい脆弱性が発見されてもセキュリティ更新プログラムは提供されませんが、このOSは今でも広く使われています。

すべてのIoE対応デバイスはホームルーターを通じてインターネットに接続されており、IoE対応デバイスには脆弱性が存在する可能性があるため、ホームルーターにおける脆弱性保護に対する要件はかつてないほど高まっています。

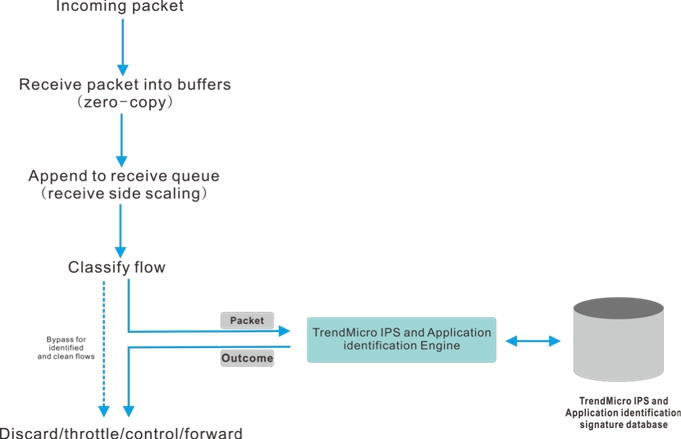

脆弱性保護機能を備えたAiProtectionは、脆弱性のあるシステム/デバイスにまだセキュリティ更新プログラムがインストールされていない場合でも、既知の脆弱性の悪用を防ぐことができます。内蔵するDPIエンジンにより、AiProtectionは攻撃パケットが脆弱なIoE対応デバイスに到達する前に、既知の攻撃を特定してブロックすることができます。悪意のあるトラフィックはAiProtectionによってブロックされ、脆弱なIoE対応デバイスに到達することはありません。

ミティゲーション(緩和) - 感染したデバイスの検出とブロック

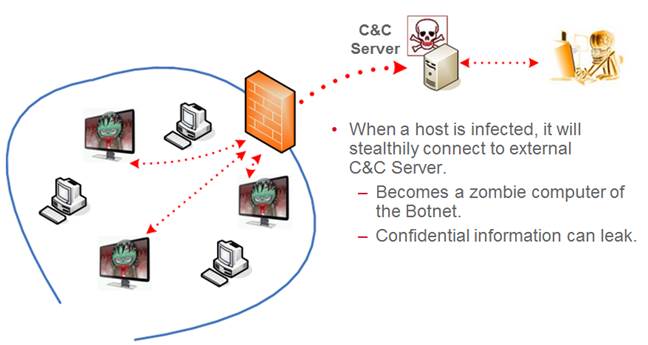

BOTやトロイの木馬などのマルウェアに感染したホストは、攻撃者からのコマンドを取得するために、C&C(コマンド&コントロール)サーバーとも呼ばれる悪意のあるサーバーにこっそりと接続します。このホストは、BOTネットワークのためのゾンビマシンとなります。攻撃者は悪意のあるサーバーを介して完成したホストを制御することができます。この接続全体をC&C通信と呼びます。攻撃者はこのC&C通信を通じて被害者の機密情報を盗むこともできます。

デバイスのログに、ホストが悪意のあるサーバーに接続しようとしてブロックされたことが記録されている場合は、そのホストがマルウェアに感染していることを示しています。

トレンドマイクロ社のWRS(Web reputation service:Webレピュテーションサービス)を利用したAiProtectionは、C&C通信の特定を支援します。

ご参考:AiProtectionには、「アラート設定」機能があり、セキュリティイベントがトリガーされた場合にアラートメールを送信することができます。